Antivirus

Las amenazas cibernéticas son cada vez más sofisticadas y requieren nuevas defensas.

Zero Trust o Confianza Cero

De “confiar y verificar” a “nunca confiar, siempre verificar”.

¿Es confiable este sitio web?

Hacerse esta pregunta al navegar puede marcar la diferencia.

¿Tus contraseñas son realmente seguras?

Buenas prácticas y tecnologías clave para fortalecer el acceso digital.

¿AFIP otra vez? No caigas en esta trampa

AFIP fue reemplazada por ARCA, pero estafadores siguen usando su nombre para engañar.

Cromodata y Motivia

Dos startups argentinas están transformando la salud con innovación y tecnología.

La nueva IA de Google

Se llama Veo 3 y transforma descripciones en escenas que parecen de película. Todo generad...

No compartas tu clave fiscal: es una estafa

Utilizan el cambio de prestador de salud como excusa para cometer engaños telefónicos en n...

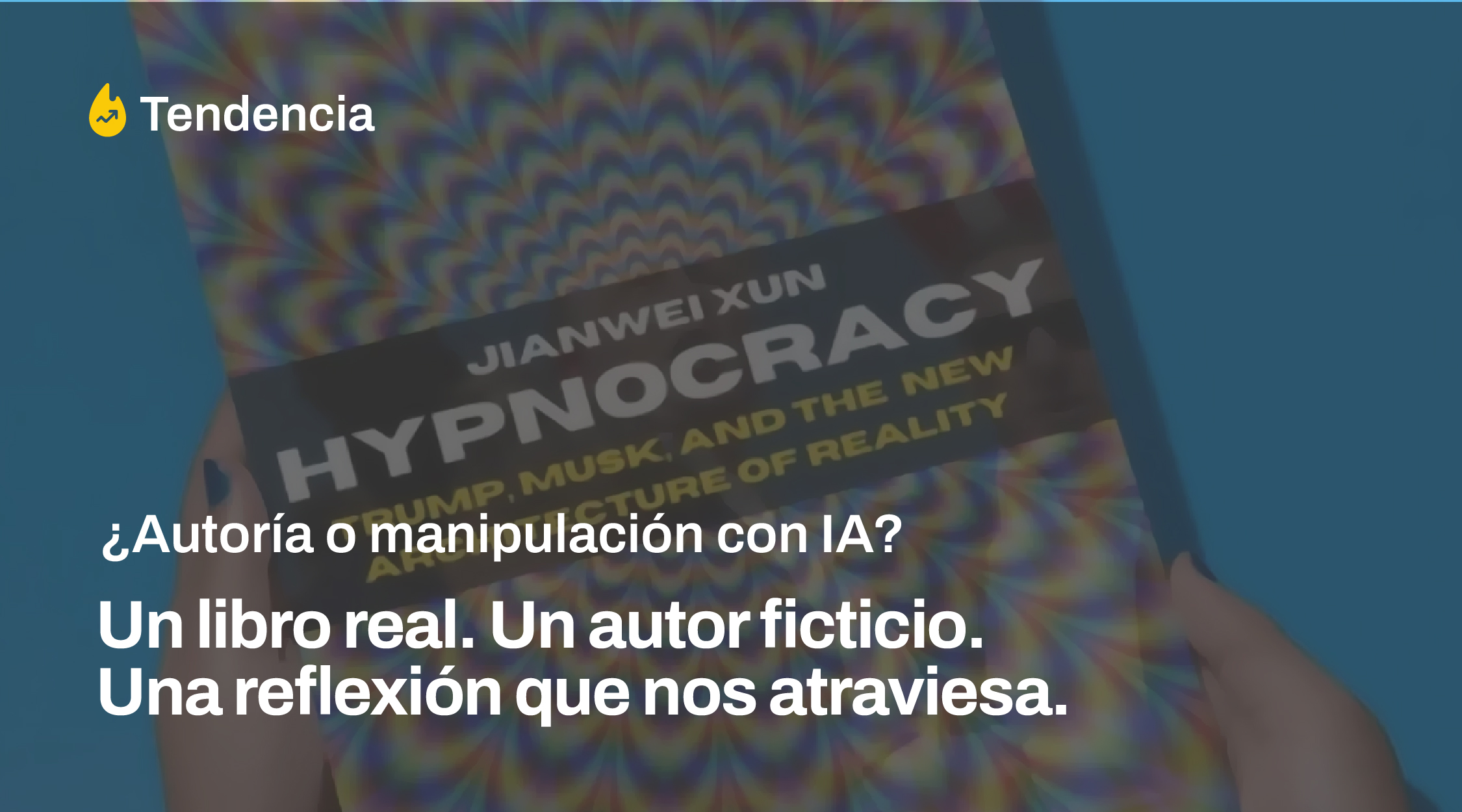

¿Autoría o manipulación con IA?

Un libro real. Un autor ficticio. Una reflexión que nos atraviesa.

Códigos compartidos, cuentas de WhatsApp hackeadas

¿Te llegó un código de WhatsApp que no pediste? Puede ser el primer paso de una estafa.

Alerta: ¿Te llegó un cobro de peaje o una deuda de TelePASE?

Conocé qué hacer y dónde reclamar si tenés algún inconveniente o duda.

Dos series, una misma advertencia

Cada vez más ficciones muestran cómo es crecer entre pantallas. ¿Qué efecto tienen? ¿Qu...